Sophos y Cpnnet Incentivan a sus canales Autorizados

Cpnnet Distributor en conjunto con Sophos, lanzan una nueva campaña para potenciar a sus canales autorizados y transformarlos en Partner Silver. Cómo una acción transformadora, que es parte de su plan “Desafío 2021”, Cpnnet Distributor comienza un proceso de crecimiento para sus Partner Autorizados, el propósito es potenciar el desarrollo de nuevos negocios, invitando a los canales a […]

Presentamos las Nuevas Rutas de Capacitación y Certificación de Partners de Veracode

Nos complace anunciar el lanzamiento de nuestras nuevas rutas de capacitación y certificación para socios, abiertas a todos los socios autorizados de Veracode. Basándonos en los comentarios de los socios, hemos diseñado estas rutas para proporcionar una comprensión mas profunda de la historia de Veracode y los detalles técnicos sobre la seguridad de las aplicaciones […]

Demasiadas Vulnerabilidades y Muy poco tiempo!

Simon Roe Gerente de Producto, Outpost24 Es evidente que las organizaciones están luchando con la ciberseguridad, ya que los profesionales de seguridad luchan para hacer frente a las múltiples amenazas, lo que hace que las empresas estén dos o tres pasos atrás. Algunos podrían decir que la falta de experiencia e información disponible para gestionar […]

Sophos Phish Threat: ¿Puedes distinguir entre los correos electrónicos genuinos y los de phishing?

Sophos Phish Threat es un entrenamiento que permite a tus colabores reconocer correo de phishing y mantener una actualización constante respecto a las posibles amenazas. Conoce las soluciones de sophos https://www.cpnnetsecurity.com/sophos-proteccion-avanzada-de-la-red/ Phishing es la palabra utilizada cuando un ciberdelincuente le envía algún tipo de mensaje electrónico para engañarle para que haga algo inseguro. La metáfora de […]

Actualización del producto Secret Server: mejoras para la nueva realidad del trabajo remoto y en la nube

Secret Server Thycotic El entorno de TI moderno es diverso y cambia constantemente. En el mercado global, siempre activo y conectado a Internet, los perímetros tradicionales están desapareciendo a medida que la mayoría de las organizaciones dependen cada vez más de aplicaciones basadas en la nube para realizar negocios. Ahora, pueden simplificar la administración de […]

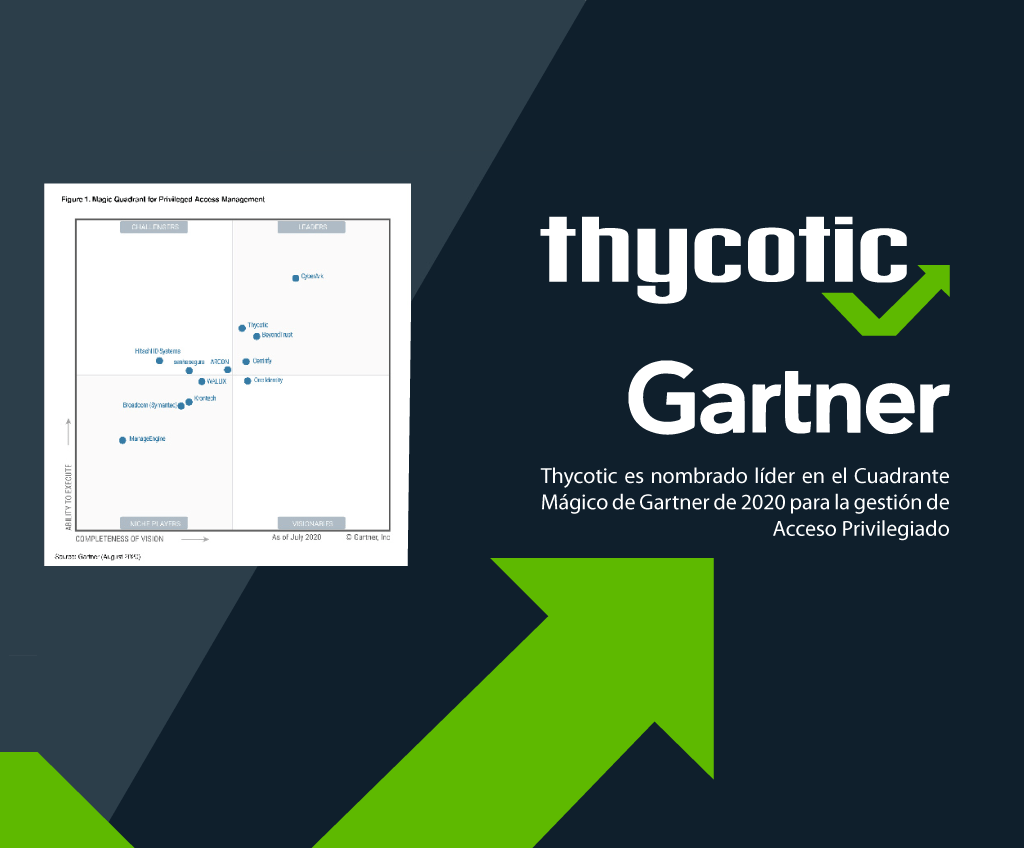

Thycotic líder en el Cuadrante Mágico de Gartner de 2020 para PAM

Thycotic , un proveedor de soluciones de administración de acceso privilegiado (PAM) para más de 10,000 organizaciones en todo el mundo, incluidas 25 de las Fortune 100, ha sido nombrado líder en el Cuadrante Mágico de Acceso Privilegiado de Gartner 2020. Administración.” Thycotic hace que la administración de privilegios de nivel empresarial sea accesible para […]

Thycotic Secret Server

Secret Sever. Los equipos de seguridad pueden estar tan concentrados en bloquear los ataques cibernéticos desde el exterior que hacen la vista gorda ante posibles amenazas dentro de sus propias organizaciones. De hecho, el 34% de todas las infracciones son causadas por amenazas internas. Las amenazas internas son especialmente difíciles de defender porque los internos […]

Sophos y Cpnnet Impulsan la Formación Online Gratuita en Ciberseguridad para Partners

Cpnnet y Sophos ponen en marcha un calendario de certificaciones online gratuitas y refuerza su oferta de webinars para partners y usuarios finales durante la crisis del COVID-19. Desde el pasado 6 de abril, la compañía ha puesto en marcha un calendario de webinars para el canal con el que sus partners podrán seguir formándose […]

Veracode Análisis Dinámico: Reduzca el Riesgo de las Aplicaciones Web

Veracode Análisis Dinámico. Con la capacidad de probar miles de aplicaciones simultáneamente, una tasa de falsos positivos de menos del 1 por ciento y una guía de corrección integral, Veracode Dynamic Analysis ayuda a los equipos a reducir rápidamente el riesgo de una violación en sus aplicaciones web. Te invitamos a inscribirte a nuestro evento […]

5 razones para trabajar con Outpost24

Mantenerse al tanto de las vulnerabilidades en la estructura tecnológica que está constantemente en expansión es cada vez más difícil. Aquí hay 5 razones para trabajar con Outpost24. TE INVITAMOS A SER PARTE DE NUESTRO EVENTO COMERCIAL Y TÉCNICO OUTPOST24 AQUÍ Creado por hackers éticos para mantener su negocio seguro Sabemos dónde se puede romper […]