¿Por qué Outpost24?

NETWORK SECURITY

Se necesita un hacker para atrapar a un hacker. Incorporamos años de experiencia de Ethical Hacking en nuestros productos para obtener los mejores resultados.

OUTSCAN

Cloud-based, evaluación de infraestructura y cumplimiento para redes externas y sucursales.

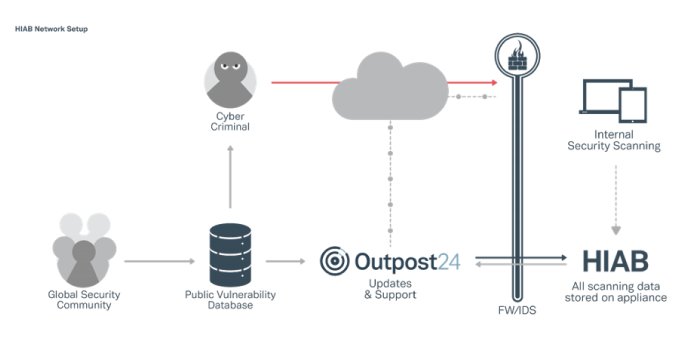

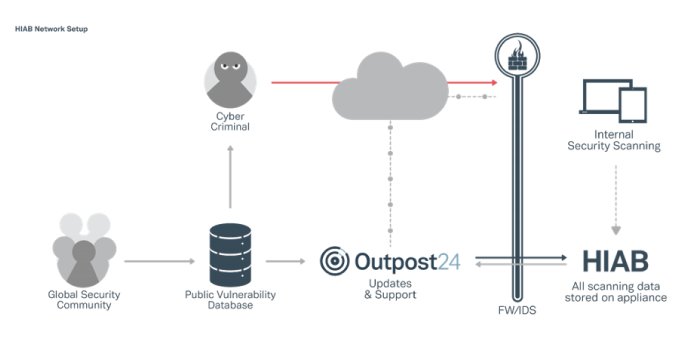

HIAB (HACKER IN A BOX)

Appliance-based, evaluación automatizada de vulnerabilidades de la infraestructura y de cumplimiento para redes internas.

FARSIGHT

Proporciona inteligencia de amenazas en profundidad sobre la importancia del riesgo.

CLOUD SECURITY

Servidores, puntos finales, dispositivos, switches, aplicaciones, nubes y contenedores. Lo cubrimos todo desde el cumplimiento hasta la reducción de riesgos

CLOUDSEC INSPECT

API-instalada en la infraestructura Cloud para escaneo de vulnerabilidades en:

- AWS

- Azure

- Google Cloud (coming soon)

- Docker

- Kubernetes

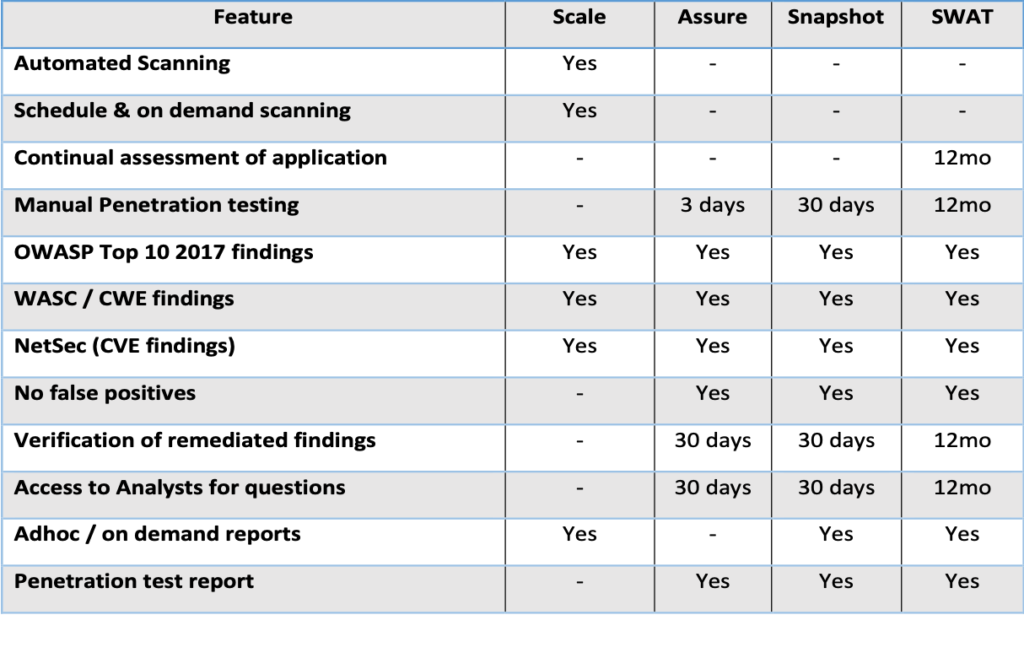

APPLICATION SECURITY

Nuestras herramientas funcionan las 24 horas para automatizar escaneos y organizar controles de seguridad para protegerlo de forma continua

SCALE

Herramienta Automatizada para análisis DAST.

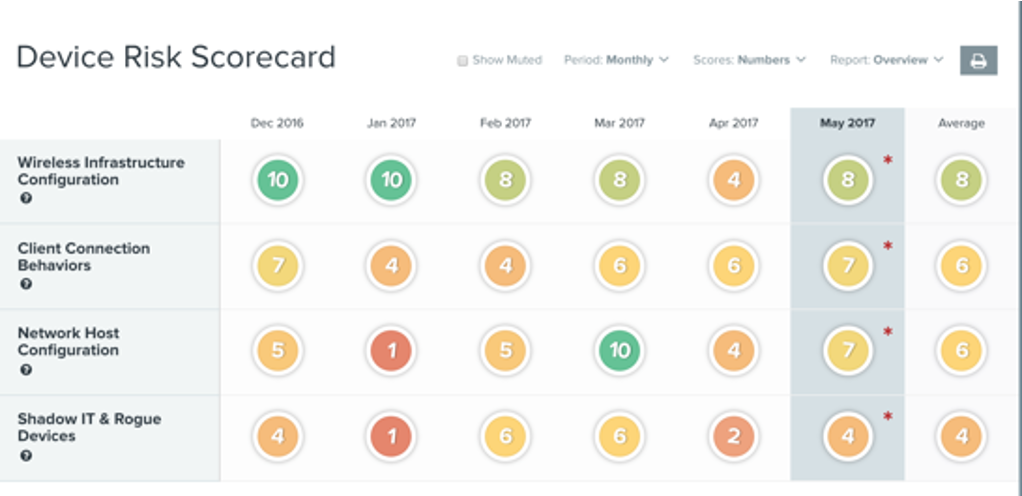

NETWORK SECURITY

Supervise el cumplimiento de su red y proteja proactivamente su negocio contra ataques internos y externos con información predictiva basada en el riesgo.

CLOUD SECURITY

Evalúe continuamente los datos y activos de la nube en busca de configuraciones erróneas y proteja su carga de trabajo híbrida y de múltiples nubes en AWS, Azure y Docker

APPLICATION SECURITY

Encuentre y repare fallas de seguridad continuamente con escaneo automatizado y pen testing para organizar la protección integral de DevOps y Appsec